ABONNIEREN SIE AUF YOUTUBE

Es gibt unzählige Befehle, die wir in Linux-Umgebungen für zahlreiche Verwaltungsaufgaben verwenden können, und auf Netzwerkebene ist einer der häufigsten und gleichzeitig wichtigsten der Befehl netstat. Netstat (Netzwerkstatus) ist ein Befehl, mit dem Sie auf vollständige Informationen zu Netzwerkverbindungen und Netzwerkstatistiken zugreifen können. Dank Netstat können wir offene Ports, aktive Verbindungen und andere Netzwerkstatistiken anzeigen, die sich ideal für Supportaufgaben eignen.

- Wir haben Zugriff auf die Liste der lauschenden Ports

- Sie können Netzwerkrouten anzeigen

- Sie haben Zugriff auf aktive Verbindungen und die mit diesen Verbindungen verknüpften IP-Adressen und Ports

- -r, –route: Routing-Tabelle anzeigen

- -i, –interfaces: Zeigt die Schnittstellentabelle an

- -s, –statistics: Netzwerkstatistiken generieren

- -g, –groups: Multicast-Gruppenmitgliedschaft anzeigen

- -M, –masquerade: ermöglicht es uns, die maskierten Verbindungen zu sehen

- -v, –verbose: Bietet eine detaillierte Beschreibung

- -n, –numeric: Adressnamen werden nicht aufgelöst

- –numeric-hosts: löst keine Hostnamen auf

- –numeric-users: wird nicht nach Benutzernamen aufgelöst

- -e, –extend: Zeigt mehr Informationen als die Basisinformationen an

- -p, –programs: Zeigt den PID-Namen der Sockets an

- -l, –listening: Ermöglicht Ihnen, die Sockets zu sehen, die auf Server hören

- -a, –all: Alle Sockets bereitstellen

TechnoWikis erklärt, wie Sie diesen Netstat-Befehl unter Linux verwenden, um auf diese Netzwerkinformationen zuzugreifen.

So verwenden Sie netstat unter Linux

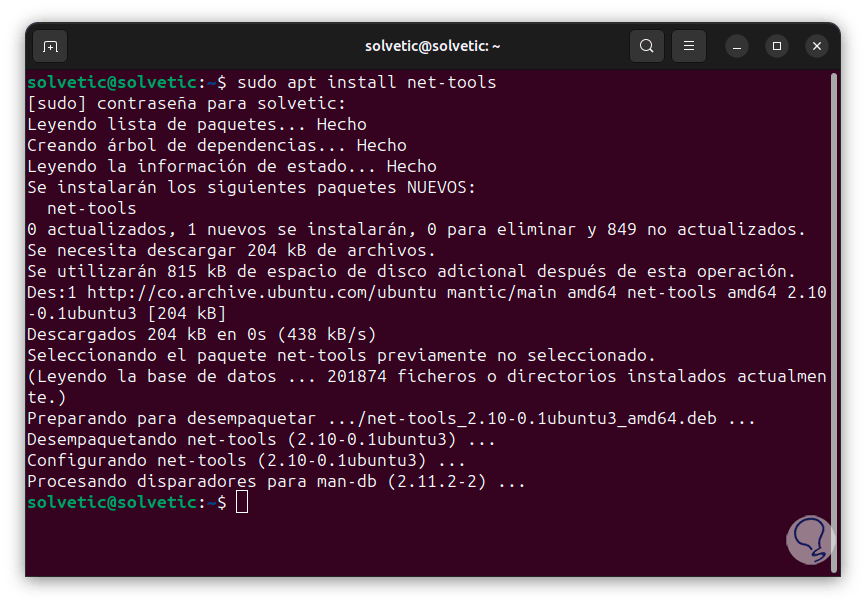

Wenn wir Netstat nicht haben, können wir es vor dem Start installieren, indem wir den folgenden Befehl ausführen:

sudo apt install net-tools

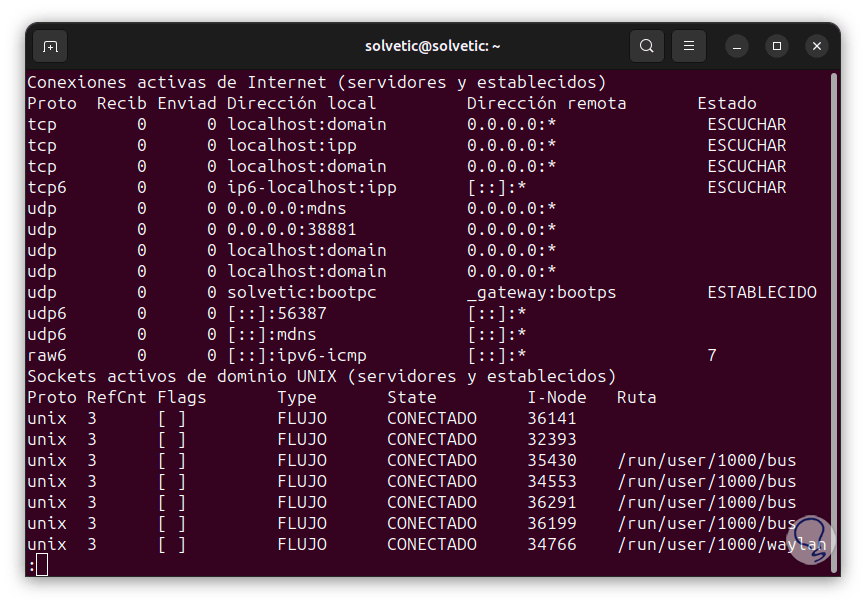

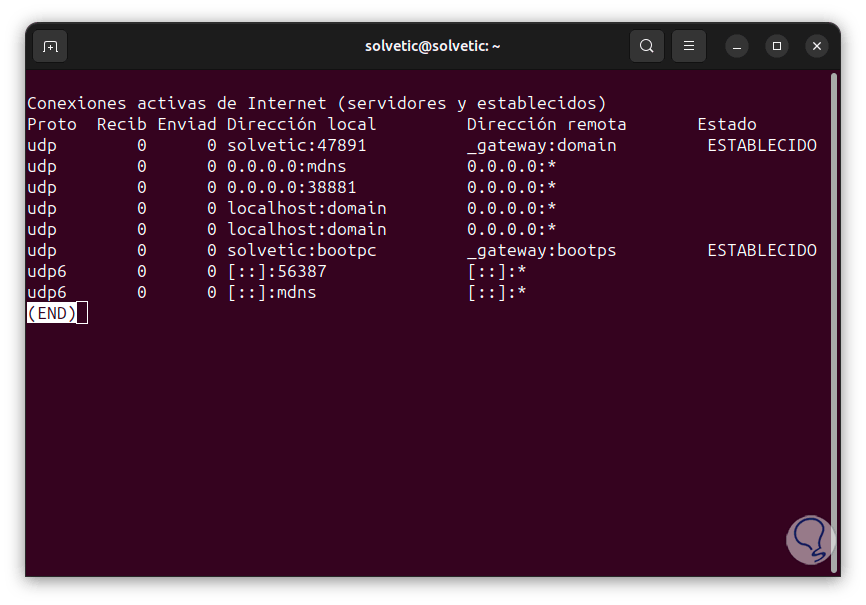

Zunächst sehen wir uns alle angeschlossenen und wartenden Sockets an. Dazu verwenden wir den Parameter -a wie folgt:

netstat -a | ihnen

Wir können verschiedene Spalten mit Informationen zu unseren Steckdosen sehen. Wir finden zwei Abschnitte:

- Aktive Internetverbindungen: Bezieht sich auf verbundene externe Verbindungen und lokale Sockets, die auf Remote-Verbindungsanfragen warten können.

- Aktive UNIX-Domänen-Sockets: Anzeigen interner verbundener und überwachender Verbindungen.

Im Abschnitt „Aktive Verbindungen“ finden wir einige Spalten wie:

- Proto: ist das in diesem Socket verwendete Protokoll

- Empfangen: Dies sind die eingehenden Bytes, die empfangen und im Puffer gespeichert werden.

- Senden: Dies sind die Bytes, die aus der Sendewarteschlange gesendet werden können.

- Lokale Adresse: Dies ist die Adresse des lokalen Endes der Verbindung. Standardmäßig sehen wir den lokalen Hostnamen in der Adresse und den Dienstnamen im Port.

- Remote-Adresse: ist die Adresse und der Port des Remote-Endes der Verbindung.

- Status: Zeigt den Status des lokalen Sockets an.

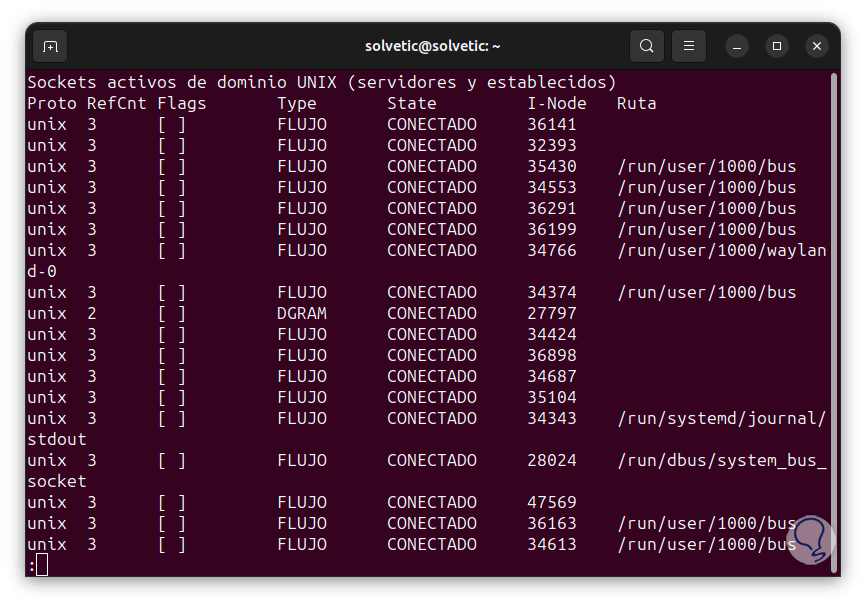

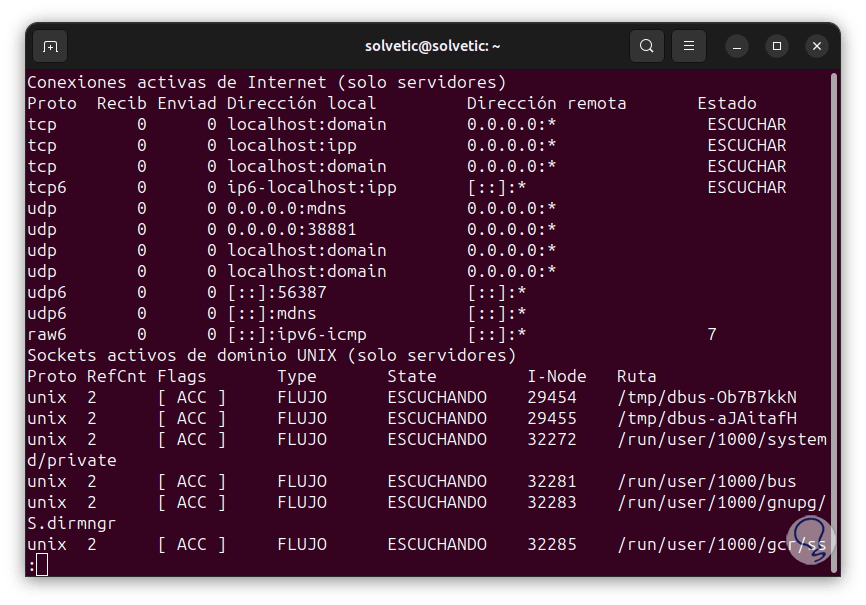

Bei UNIX-Sockets finden wir zusätzliche Spalten wie:

- RefCnt: Gibt die Anzahl der angehängten Prozesse an, die mit diesem bestimmten Socket verbunden sind.

- Flags: Es gibt einige Werte wie ACC (SO_ACCEPTON), SO_WAITDATA, SO_NOSPACE usw.

- Status: ist der Status des Sockets. Die Optionen sind FREE, LISTENING, CONNECTING, CONNECTED, DISCONNECTING.

- I-Node: ist der Dateisystem-Inode für diesen Socket.

- Pfad: ist der Systempfad dieses Sockets.

Jetzt ist es möglich, nur die mit TCP verbundenen Sockets zu sehen. In diesem Fall führen wir Folgendes aus: Wir sehen die Details jedes einzelnen davon.

netstat -at | ihnen

Im Fall von UDP werden wir Folgendes ausführen:

netstat -au | ihnen

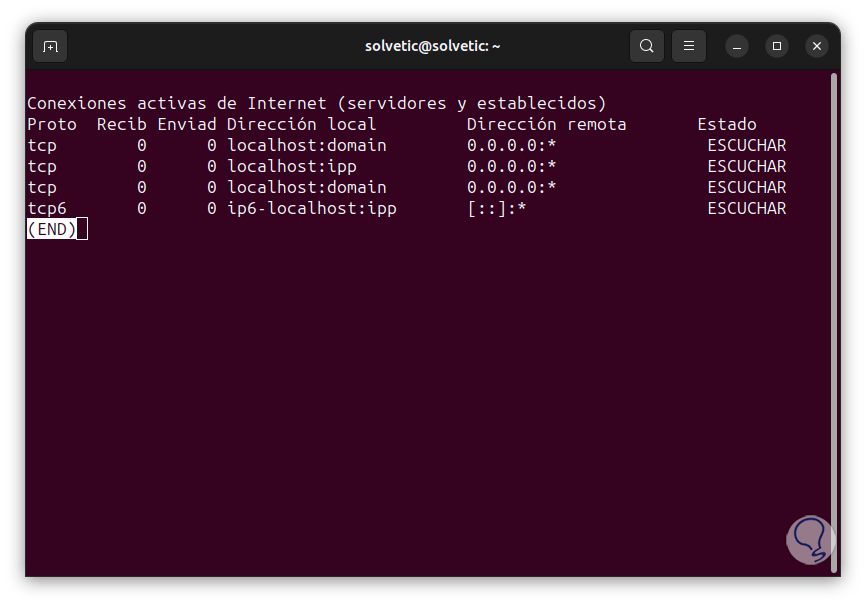

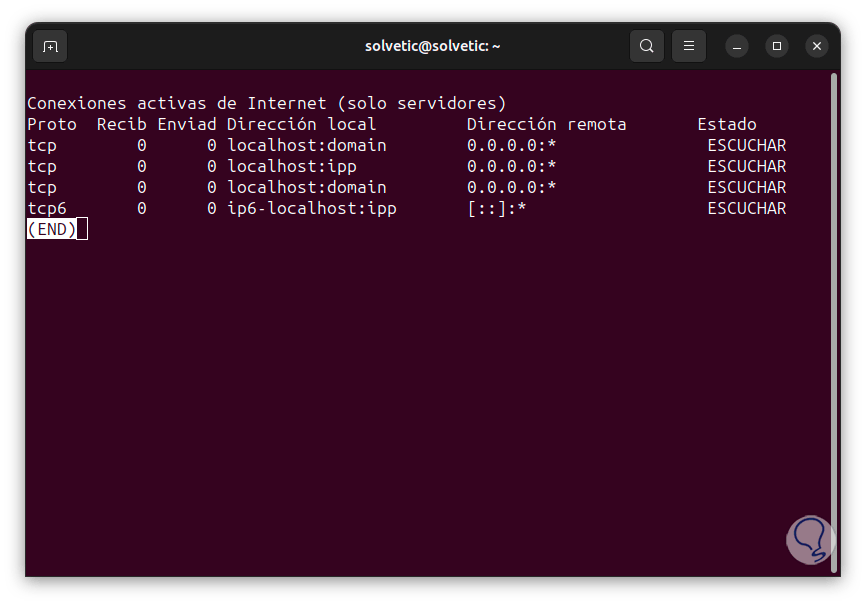

Um die Sockets zu sehen, die unter Linux lauschen, führen wir Folgendes aus:

netstat -l | ihnen

In diesem Fall können wir Kombinationen verwenden und nach TCP- oder UDP-Sockets suchen. Im Fall von TCP führen wir beispielsweise Folgendes aus:

netstat -lt | ihnen

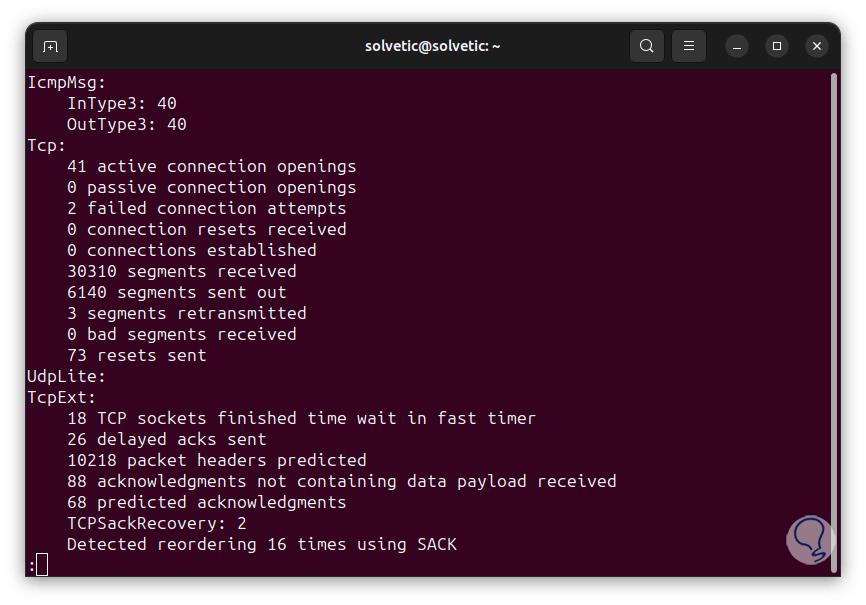

Eine wesentliche Option von Netstat ist die Möglichkeit, Statistiken basierend auf dem Protokoll zu erstellen. Dazu führen wir den folgenden Befehl aus. Wir sehen die Details jedes Protokolls umfassend.

netstat -st | ihnen

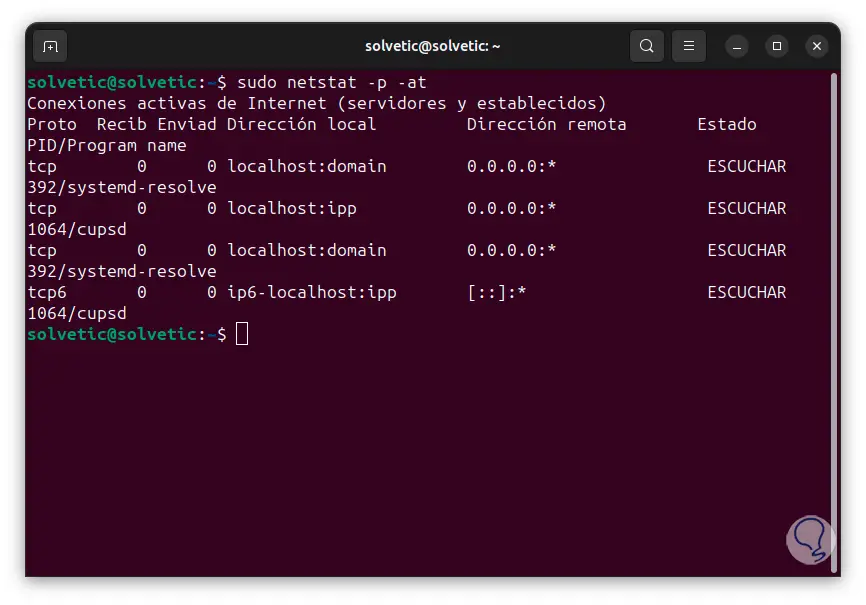

Um auf die PID des Prozesses zuzugreifen, verwenden wir den folgenden Befehl:

sudo netstat -p -at

Es ist möglich, die lokalen und Remote-Adressen als IP-Adressen, jedoch nicht als Domänen und aufgelöste Hostnamen anzuzeigen. Um dies zu erreichen, verwenden wir den folgenden Befehl:

sudo netstat -an | ihnen

Einige der am häufigsten verwendeten Ports sind:

- 22: ist der Secure Shell (SSH)-Abhörport.

- 25: ist der SMTP-Protokoll-Abhörport)

- 53: ist der Domain Name System (DNS)-Abhörport

- 68 – ist der DHCP-Abhörport (Dynamic Host Configuration Protocol).

- 631: ist der Überwachungsport des Common UNIX Printing System (CUPS)

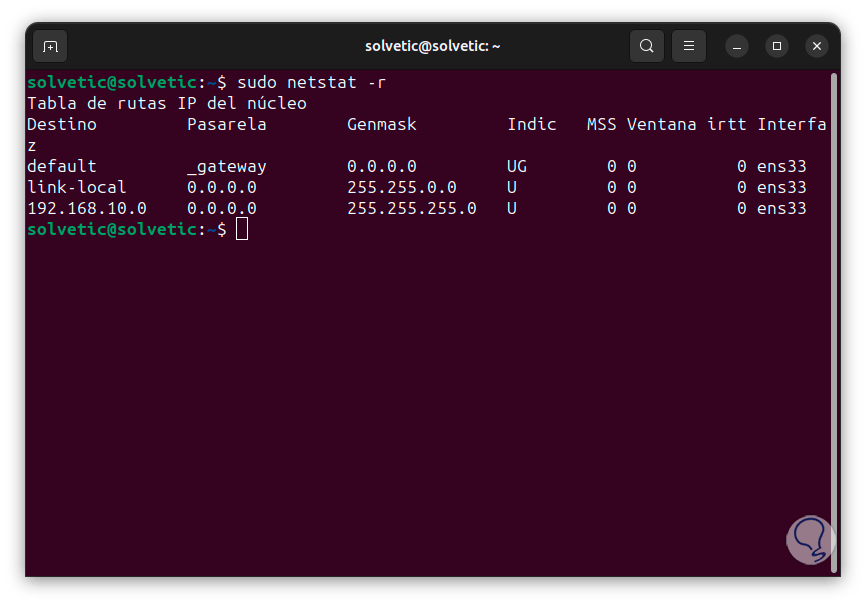

Um die Linux-Routing-Tabelle anzuzeigen, führen wir Folgendes aus:

sudo netstat -r

Dort finden wir Spalten wie:

- Ziel: ist das Zielnetzwerk oder das Ziel-Hostgerät

- Gateway: ist die Adresse des Gateways

- Genmask: ist die Subnetzmaske

- Indic: Dies sind Flags, mit denen wir den Socket besser identifizieren können. Einige Werte sind U (die Route ist aktiv), G (verwendet ein Gateway), H (das Ziel ist ein Host), M (vom Routing-Daemon geändert). ) und mehr

- MSS: (Maximum Segment Size) ist die größte Datenmenge, die in einem TCP-Segment unter Linux empfangen werden kann

- Fenster – Gibt die Standardfenstergröße für TCP-Verbindungen auf der Route an

- Schnittstelle: ist die verwendete Schnittstelle

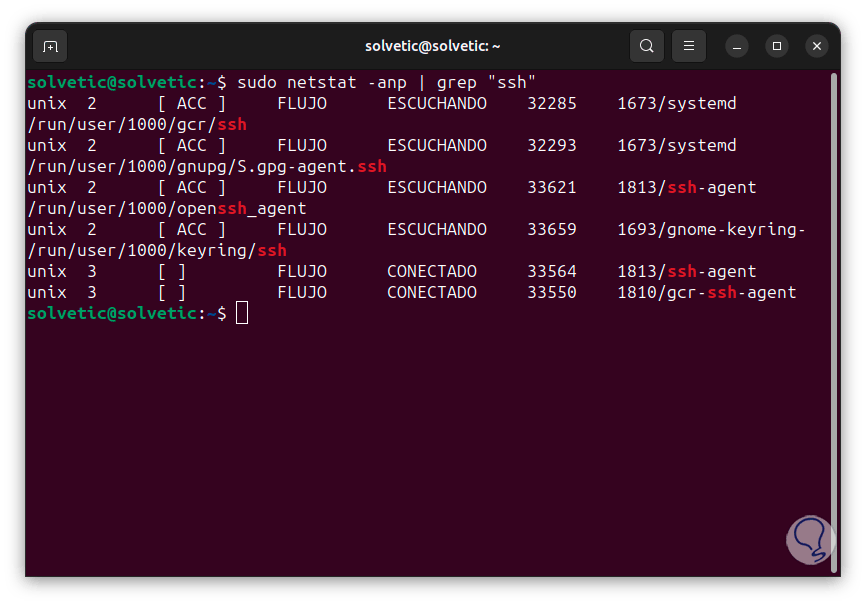

Es ist möglich, direkt nach dem Protokollnamen zu suchen. In diesem Fall verwenden wir die folgende Syntax:

sudo netstat -anp | grep „Protokoll“

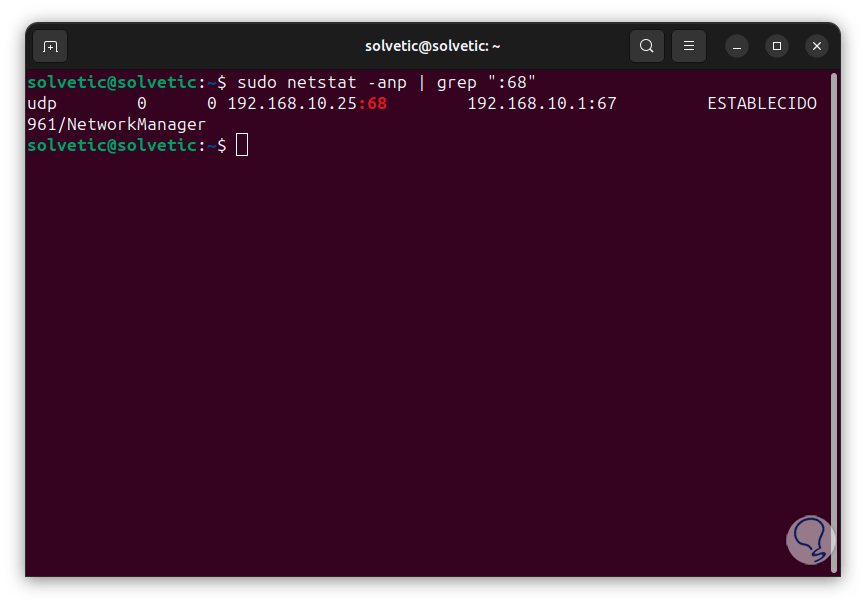

Wir können auch nach Portnummer suchen:

sudo netstat -anp | grep „:port“

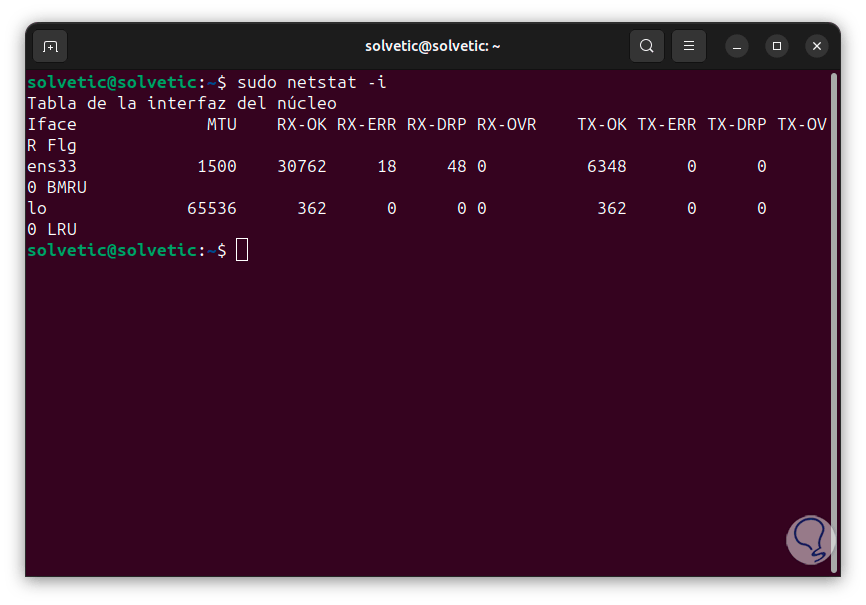

Um die Schnittstellen aufzulisten, führen wir Folgendes aus:

sudo netstat -i

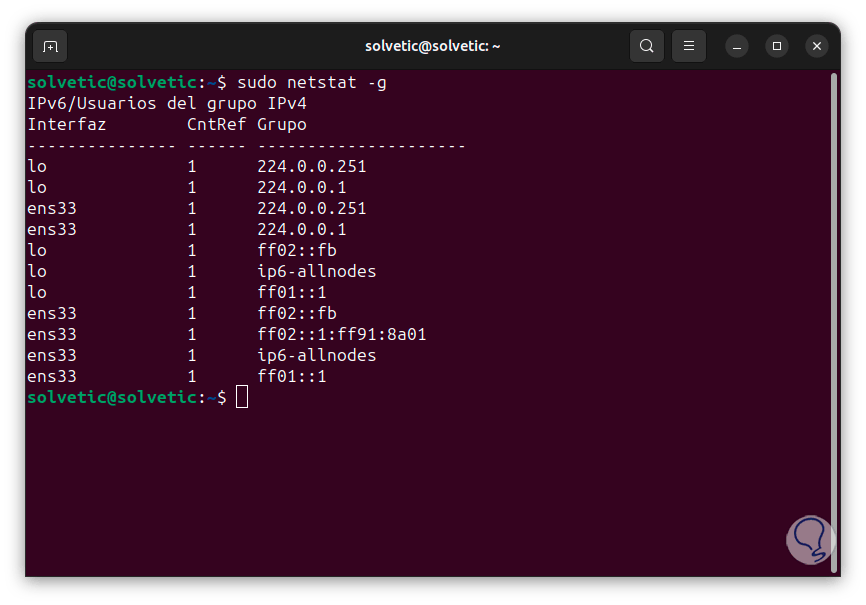

Schließlich können wir die Mitglieder des Multicast-Broadcasts mit dem Befehl sehen:

sudo netstat -g

Dies sind einige der Gründe, warum nestat ein großartiger Verbündeter für die Verwaltung verschiedener Aufgaben unter Linux ist.