Linux bietet uns eine Reihe von Befehlen, mit denen wir die Möglichkeit haben, alles im Zusammenhang mit dem Netzwerk zu verwalten und zu überwachen. Dies spielt eine wesentliche Rolle für das allgemeine Verhalten unseres Teams (Server oder nicht), da Netzwerkfehler dies einfach verursachen Viele Prozesse und Aufgaben werden nicht korrekt ausgeführt. Hierfür gibt es eine Reihe von Befehlen, und EinWie.com erklärt, was sie sind.

Wir werden lernen, diese Befehle zu verwenden, um die Kontrolle über das Netzwerk zu behalten und mögliche Fehler auszuschließen.

Contents

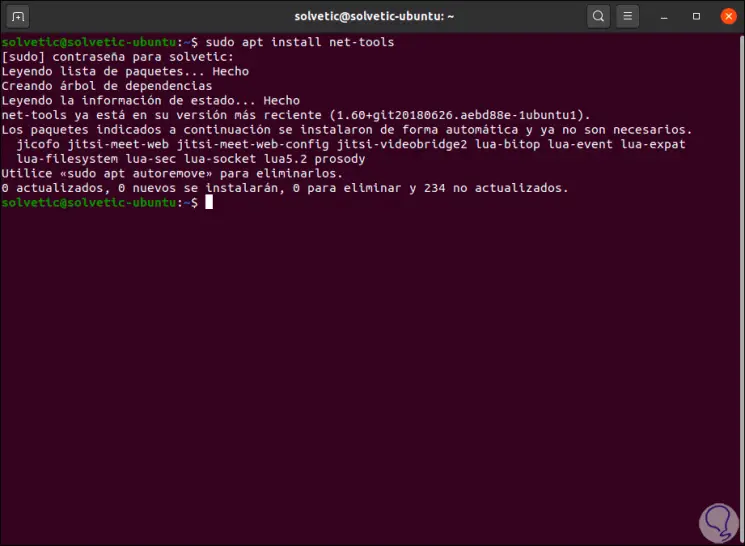

1. Installieren Sie netstat unter Linux

In Ubuntu- oder Debian-Distributionen werden wir Folgendes ausführen:

sudo apt installiert net-tools

In CentOS oder Red Hat führen wir Folgendes aus:

yum installiere net-tools

In Arch führen wir aus:

pacman -S net-tools

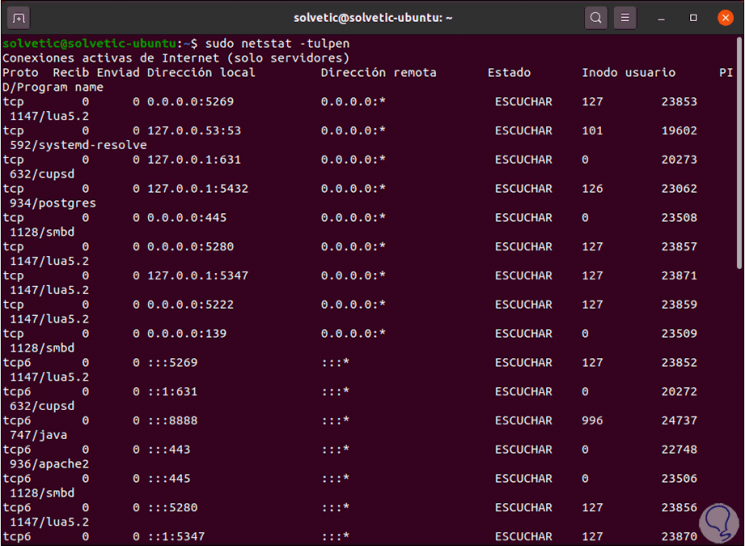

2. Zeigen Sie Prozesse unter Linux mit netstat an

Unter Linux können wir die aktiven Prozesse mit dem folgenden Befehl visualisieren:

sudo netstat -tulpen

- Protokoll verwendet

- Pakete gesendet und empfangen

- Lokale IP-Adresse

- Remote-Verbindungsadresse

- Port- oder Protokollstatus

- Benutzer, der das Protokoll verwendet

- PID

- T: TCP-Verbindungen anzeigen

- U: UDP-Verbindungen generieren

- L: Ermöglicht es uns, nur die Hörbuchsen zu sehen

- F: Zeigen Sie das Programm an, zu dem die Verbindung gehört

- E: gibt einen Bericht mit erweiterten Details

- N – Bezieht sich auf Adressen, Benutzer und Ports im numerischen Format

Um Folgendes zu berücksichtigen: Bei tcp4 / udp4-Verbindungen (tcp und udp) können wir sehen, dass die lokale Adresse mit der Syntax 0.0.0.0 hergestellt wird. Dort kann der Prozess auf Verbindungen von jedem Computer warten, der dazu in der Lage ist Wenn Sie jedoch die Syntax 127.0 .0.1 sehen, bedeutet dies, dass Verbindungen nur auf dem lokalen Host abgehört werden und daher keine Verbindungen von Remotecomputern zu diesem Host zulässig sind.

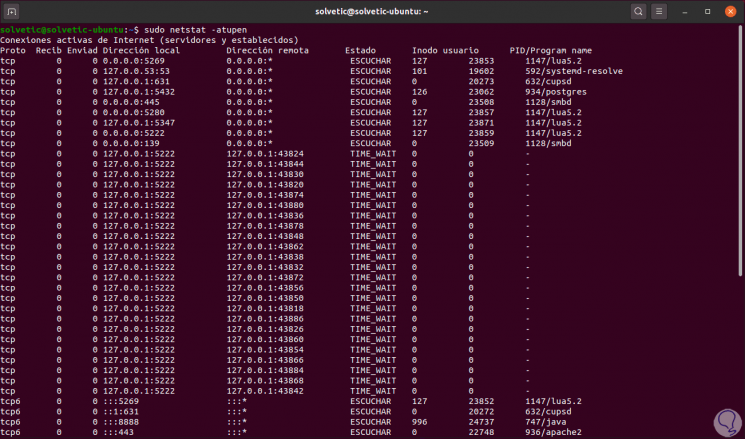

3. Zeigen Sie alle Linux-Netzwerkverbindungen mit netstat an

Um alle Verbindungen aufzulisten, müssen wir den Parameter -a wie folgt verwenden:

sudo netstat -atupen

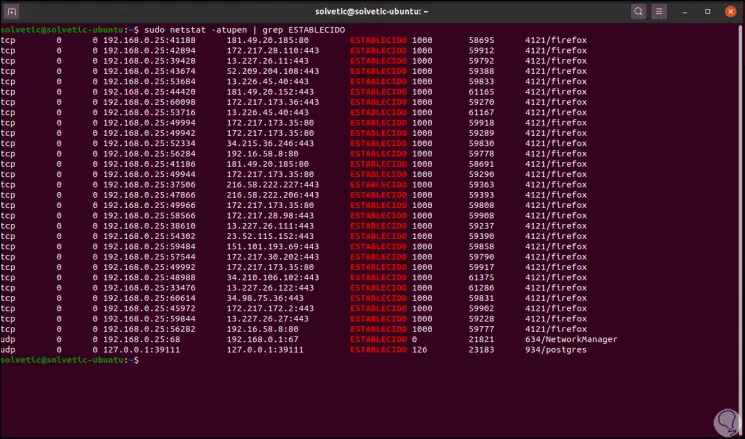

4. Zeigen Sie alle hergestellten Linux-Verbindungen mit netstat an

Wir können nur die hergestellten Verbindungen auflisten, dafür führen wir Folgendes aus:

sudo netstat -atupen | grep GEGRÜNDET

- Protokoll verwendet

- Lokale IP-Adresse neben dem verwendeten Port

- Remote-IP

- PID

- Programm verwendet

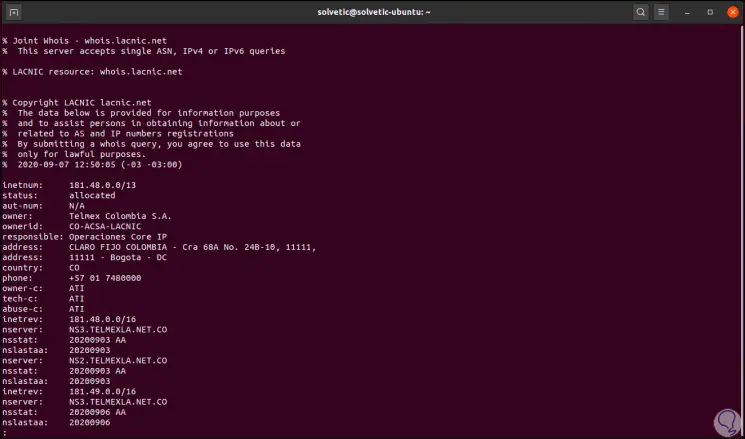

Wir können dieses Ergebnis nach IP filtern, um zu wissen, wo sich die Verbindung befindet. Dazu führen wir Folgendes aus:

whois IP | weniger

5. Verwenden Sie den Befehl ss unter Linux

Der Befehl ss ist ein Tool, mit dem wir Socket-Statistiken sichern und Informationen anzeigen können, die mit netstat identisch sind. Er ermöglicht es, vollständigere Details des Status und der TCP-Informationen des Ziels und des lokalen Ziels anzuzeigen.

Die ss-Befehle können Statistiken für PACKET-, TCP-, UDP-, DCCP-, RAW- und Unix-Domänensockets anzeigen.

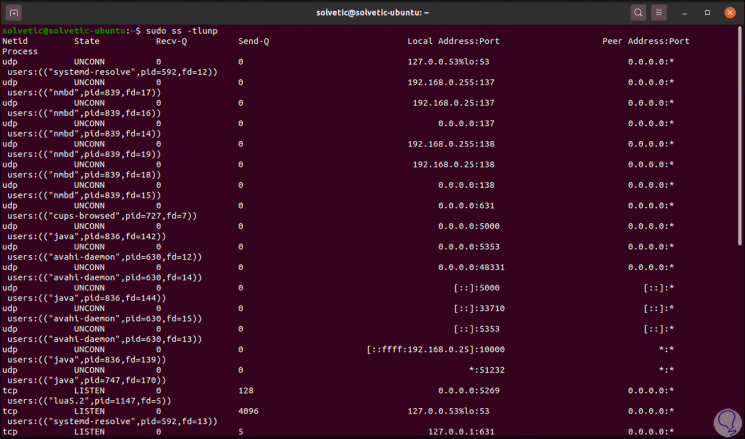

Um die Ports und Basisprotokolle aufzulisten, führen wir Folgendes aus:

sudo ss -tlunp

- Lokale NetID

- Status dieser NetID

- Pakete gesendet und empfangen

- Lokale Adresse neben dem Port

- Remote-Port

- T: TCP-Verbindungen anzeigen

- L: zeigt uns nur die Hörbuchsen

- U: UDP-Verbindungen anzeigen

- N: bezieht sich auf Adressen, Benutzer und numerische Ports

- F: Zeigen Sie das Programm an, zu dem die Verbindung gehört

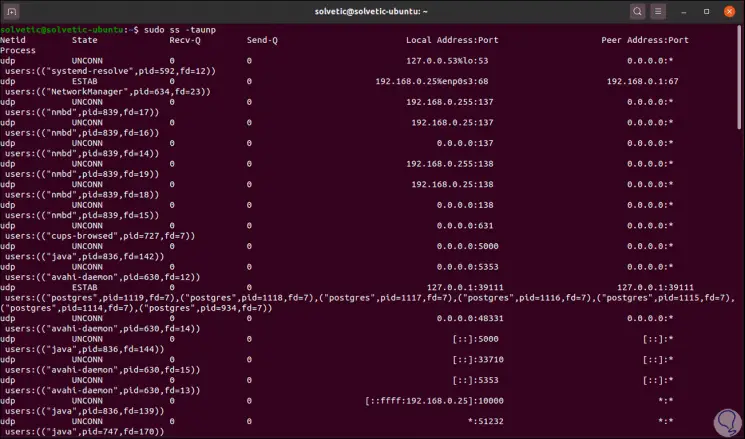

6. Zeigen Sie alle Linux-Netzwerkverbindungen mit ss an

Wenn wir alle Netzwerkverbindungen anzeigen möchten, führen wir Folgendes aus:

sudo ss -taunp

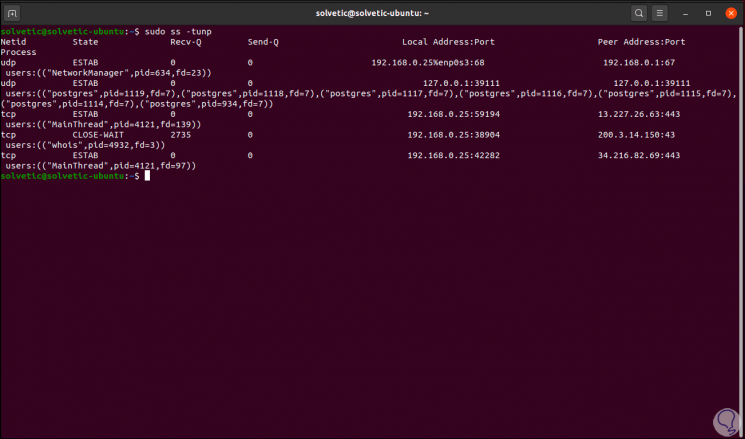

7. Zeigen Sie alle hergestellten Linux-Verbindungen mit ss an

In diesem Fall müssen wir Folgendes ausführen:

sudo ss -tunp

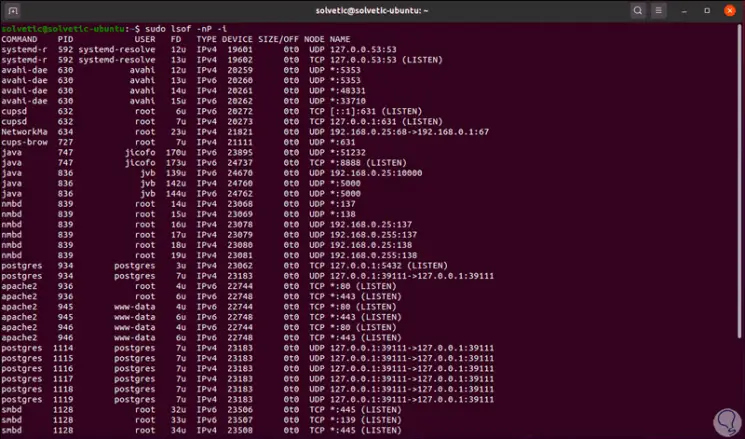

8. Verwenden und anzeigen Sie alle Linux-Netzwerkverbindungen mit Isof

Der Befehl lsof (LiSt Open Files) ist ein Befehl, mit dem wir wissen, welche Dateien von welchem Prozess unter Linux geöffnet werden. Dies ist der Schlüssel, um den Status eines Prozesses genau zu identifizieren.

Dazu verwenden wir den folgenden Befehl:

sudo lsof -nP -i

- Befehl verwendet

- Befehl PID

- Benutzer, der diesem Befehl zugeordnet ist

- Adressierungstyp verwendet

- Gerät

- Größe

- Verwendeter Modus

- Name des Prozesses

- Das n bezieht sich auf die numerische Adresse und das p gibt den Port im numerischen Format an.

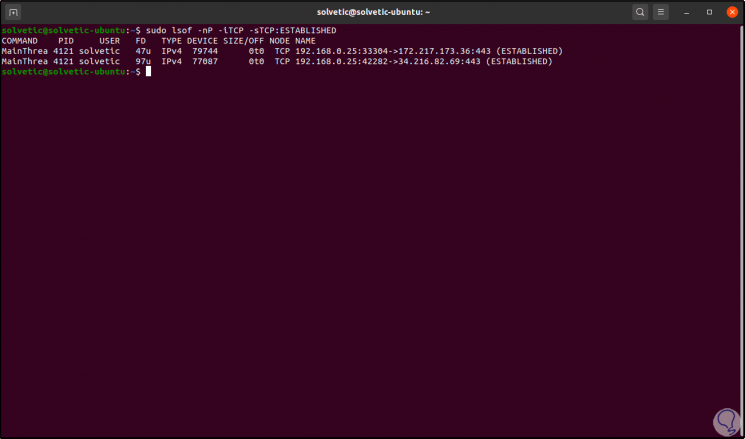

9. Zeigen Sie hergestellte Verbindungen Linux mit Isof an

Dazu führen wir Folgendes aus:

sudo lsof -nP -iTCP -sTCP: GESTELLT

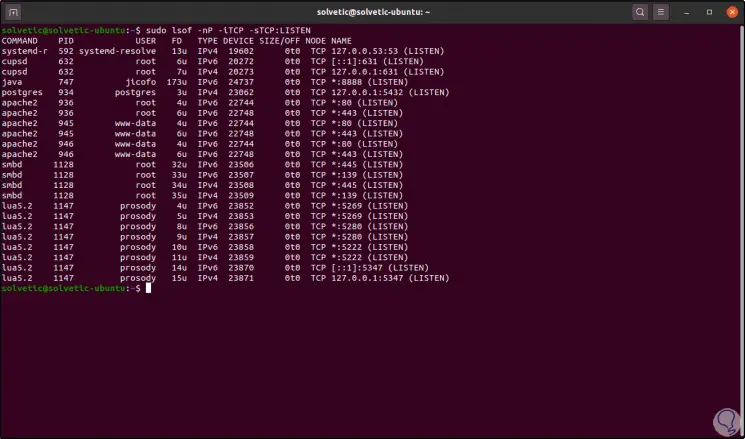

10. Zeigen Sie Linux-Prozesse mit Isof an

Wir können alle Hörer mit lsof wie folgt auflisten:

sudo lsof -nP -iTCP -sTCP: HÖREN

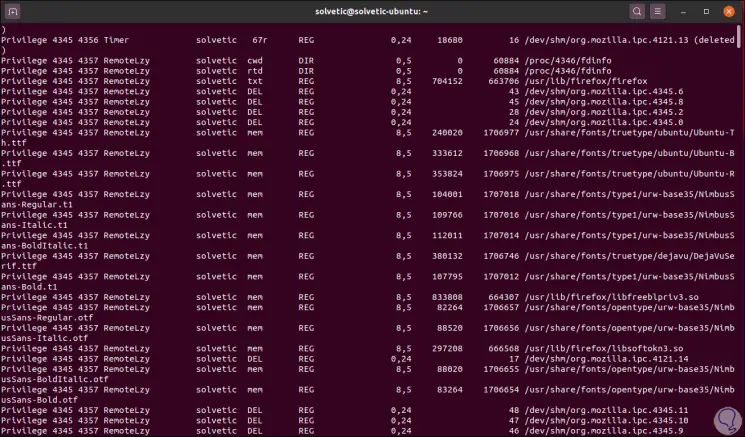

Als zusätzlichen Punkt ist es möglich, lsof ohne Argument auszuführen, und wir werden Folgendes sehen:

lsof

- cwd aktuelles Arbeitsverzeichnis

- RTD-Stammverzeichnis (Stammverzeichnis)

- txt Programmtext

- mem Speicher-zugeordnete Datei Zugeordnete Speicherdatei

[panelplain = ‘Typabschnitt’] Im Typabschnitt finden wir Ergebnisse wie:

- DIR: Verzeichnis

- REG: Protokolldateien

- CHR-Zeichen: spezielle Dateien

- FIFO First In First Out

Wir sehen, wie wichtig diese Reihe von Dienstprogrammen, die sich auf das Netzwerk konzentrieren, unter Linux sind, um zahlreiche Aspekte sowohl der Ports als auch der Protokolle zu steuern, wobei zu berücksichtigen ist, dass die angezeigten Informationen der Schlüssel für eine allgemeine Kontrolle über sie sind.