Die Wikileaks-Website bezeichnet dies als das größte Informationsleck in der Geschichte der US-amerikanischen Central Intelligence Agency (CIA). Synchronisiert Vault 7 , die Wikileaks Post enthält Informationen darüber , wie die CIA kann hacken, abfangen und die Kontrolle von Geräten und Anlagen auf der ganzen Welt .

Die CIA hat ein weltweites Hacking-Programm , mit Tausenden von Menschen, die daran arbeiten, Programme zu entwickeln, die das Eindringen von Millionen von mobilen Geräten oder Systemen ermöglichen, egal ob sie online oder offline sind . Greifen Sie sogar in Webserver und Internetinfrastruktur ein .

Durch Viren und andere bösartige Software könnte es automatisch Mobiltelefone, Computer, Fernseher, Router und sogar moderne Autos infizieren und die Kontrolle darüber erlangen (in letzterem Fall zu mörderischen Zwecken, laut Wikileaks). Durch andere Tools kann die Software auf CDs und DVDs eingreifen . Die Behörde ist auch in der Lage, Informationen aus isolierten Internetsystemen , wie einer Polizeidatenbank, mit einem einfachen USB-Speicherstick und dem physischen Eingreifen einer Person zu extrahieren .

Contents

Die CIA fängt WhatsApp ab, bevor die Daten verschlüsselt werden

Sie können das Mikrofon und die Kamera von Smartphones oder Webcams verdeckt aktivieren . Sie können auch den Standort abrufen, Anrufe und Nachrichten von diesen Geräten abfangen . Anwendungen wie WhatsApp, Telegram oder Signal stellen sicherlich die Kommunikation zwischen beiden Enden sicher, aber der CIA ist in der Lage, diese Kommunikation abzufangen, bevor diese Anwendungen die übertragenen Informationen schützen können .

Das Problem liegt in den Betriebssystemen

Es ist kein Problem der Anwendungen selbst, sondern der Betriebssysteme auf Smartphones wie Android und iOS . Die CIA hat Teams von Leuten, die darauf spezialisiert sind, Sicherheitslücken in diesen Plattformen zu finden. Dabei handelt es sich um Schwachstellen, die weder Google noch Apple selbst erkennen und behoben werden können. Mit anderen Worten, die Lösung besteht nicht darin, die Anwendungen zu verbessern, sondern dass die Hersteller die Schwachstellen in der Software ihrer Geräte ausbessern.

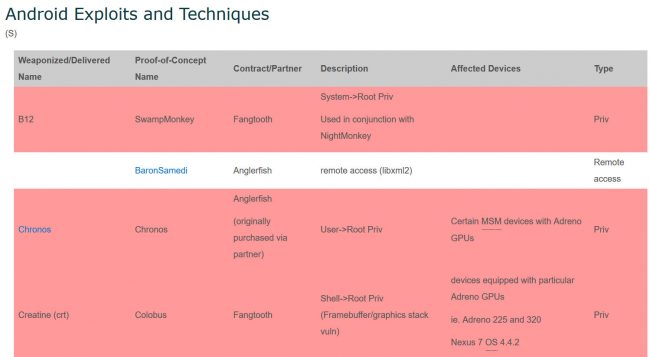

Exploits und Techniken, die von der CIA verwendet werden, um Schwachstellen im Android-System auszunutzen

Falsches Herunterfahren auf Samsung Smart TVs

Die CIA interveniert auf besondere Weise bei Samsung-Smart-TVs . In ihnen wird ein falscher Abschaltmodus implementiert . Das Gerät erscheint dem Benutzer ausgeschaltet, aber in Wirklichkeit ist es eingeschaltet, zeichnet ein potenzielles Gespräch in der Umgebung auf und sendet die Informationen an die CIA-Computer.

CIA-Malware wird von Antivirus nicht erkannt

Diese bösartigen Programme können alle Informationen sammeln , die eine Person auf ihrem Gerät eingibt. Sie können auch alle Benutzerkennwörter sammeln , Webcam-Aufnahmen machen , Daten zerstören usw. Leider sind sie auch in der Lage , die Erkennung von seriösen Antivirenprogrammen zu umgehen . Durch verschiedene Manöver werden sie so programmiert, dass sie über Tage oder sogar Jahre auf dem Zielgerät verbleiben . Ihr Code und die Art und Weise, wie sie kommunizieren, sollen verhindern, dass sie irgendwann mit der CIA oder der Regierung der Vereinigten Staaten involviert werden.

Hacking-Tools im Besitz anderer Unternehmen

Die von diesen CIA-Waffen ausgenutzten Schwachstellen sind den Geräteherstellern unbekannt. Obwohl die CIA sie Unternehmen melden könnte und sollte, tut sie dies nicht, weil sie sicherstellt, dass sie weiterhin jedes Gerät hacken kann . Das gravierendste Problem ist, dass die CIA zuvor durch ehemalige Mitarbeiter die Kontrolle über viele dieser bösartigen Hacker- Tools verloren hat. Jetzt befinden sie sich in den Händen anderer Hacker , Unternehmen , Organisationen oder sogar Regierungen, die ebenfalls die Macht haben, die ganze Welt zu hacken . Genau so sind diese Informationen auf die Wikileaks-Website gelangt.

Update 09. März 2017 : Google hat gemeldet, dass es bereits “viele” der von der CIA genannten Schwachstellen in Chrome und Android behoben hat. Darin heißt es, dass ein Scan im Gange ist und alle anderen erforderlichen Schutzmaßnahmen implementiert werden.

Referenzen : Wikileaks

Die Polizei kann jetzt legal WhatsApp von Menschen in Deutschland ausspionieren

So erkennen Sie, ob Ihre WhatsApp ausspioniert, geklont, gehackt oder eingegriffen wurde

Wie kann ich mein Handy vor Viren, Spionen, Eingriffen usw. SCHÜTZEN?